Evento: Microsoft Cloud Summit

martes, 23 de agosto de 2016

Hola a todos, en esta ocasión escribo para invitarlos al evento más importante de Microsoft para este año, se trata del Cloud Summit, un evento que en la mañana tendrá sesiones de negocio, y por la tarde viene el evento técnico, en esta ocasión Microsoft me ha invitado para hablar sobre su solución de recuperación de desastres como servicio DRaaS en Azure. Este evento se realiza en seis países de latam, y el turno para Colombia es el próximo Jueves 25 de Agosto en la Calle 74 # 14 - 25 Lugar: Hall 74. Serán 4 tracks cada uno con contenidos muy interesantes. A continuación los datos de mi charla. La agenda completa la pueden encontrar aquí: http://www.microsoftcloudsummit.com

Por alguna extraña razón el sitio del evento no tiene el enlace al registro, así que lo dejo por aquí: http://aka.ms/MSCloudSummitCOL

En el evento también estará mi buen amigo y MVP Julián Castiblanco y también estará el gran colega Germán Ruiz. Espero puedan acompañarnos, seguro será una excelente tarde llena de conocimiento.

Configuración de inicio de sesión con Azure AD Connect

sábado, 9 de julio de 2016

Hoy en día es bastante común utilizar Azure AD Connect para sincronizar las identidades locales con Azure AD con el fin de poder utilizar el inicio de sesión único o SSO con Office 365 particularmente, y una de las primeras tareas que debemos llevar a cabo es la configuración de un UPN "ruteable" en Internet y que efectivamente coincida con el nombre de dominio verificado en el directorio en Azure.

En este post vamos a ver las opciones que incorpora el asistente de instalación de Azure AD Connect para facilitarnos el proceso de configuración.

Si el asistente detecta que el UPN de nuestras identidades locales no coinciden con el que se encuentra en el directorio de Azure mostrará la siguiente advertencia:

Como se puede apreciar el asistente claramente indica que no es posible iniciar sesión en Azure AD con las mismas credenciales locales (on-premises), lo cual es cierto ya que mi dominio local se llama itpros-dc.loc y mi dominio registrado en Azure AD es cesarherrada.com tal como se muestra en la imagen a continuación:

En la columna de la izquierda tenemos los UPN que el asistente encontró, si se están preguntando porque aparte de mi UPN local itpros-dc.loc muestra el UPN cesarherrada.com. Ocurre de este modo debido a que tengo configurado a nivel de Active Directory dicho UPN, veamos cómo se hace esto:

Abrimos la consola Active Directory Domains and Trusts y hacemos clic derecho sobre la raìz y seleccionamos Properties

En la siguiente ventana podemos agregar el sufijo UPN que necesitemos, en mi caso he agregado el UPN cesarherrada.com

Después de hacer esto, nuestro dominio consta de más de un sufijo UPN, lo cual también nos permite cambiarlo directamente sobre los usuarios,tal como se muestra a continuación:

Con esto podemos cambiar el UPN de nuestros usuarios y establecer uno valido en Internet, lo cual vamos a requerir por ejemplo si queremos sincronizar las identidades para usar las mismas locales en Office 365 por ejemplo. Si desea saber más sobre la sincronización de identidades con Office 365 puede consultar el siguiente artículo: Identidad sincronizada con Office 365

Y ahora si, teniendo claro esto, entendemos porqué muestra dos sufijos UPN la tabla del asistente de instalación de AD Connect, y también podemos ver que el UPN cesarherrada.com lo muestra como Verified en Azure AD mientras que el UPN itpros-dc.loc aparece en estado Not Added. Ahora comprendamos mejor el significado de estos estados:

Verified: Esto significa verificado, es decir; encontró que el UPN que vamos a usar cuenta con un dominio verificado en Azure AD, verificado significa que hemos comprobado la propiedad de ese dominio y por lo tanto podemos hacer uso del mismo, en este caso no es necesaria ninguna acción y es lo que generalmente deseamos que aparezca en el asistente-

Not Verified: Esto significa que el asistente encontró un dominio en Azure AD que coincide con el UPN pero aún no ha sido verificado, lo cual significa que debemos completar el proceso de verificación para poder usar dicho dominio, si no lo hacemos el UPN que se establecerá en la nube tendrá el sufijo ".onmicrosoft.com",

Not Added: Azure AD Connect no encontró un dominio en Azure AD que coincida con el UPN que tenemos, como se puede apreciar, este es precisamente mi caso con el sufijo itpros-dc.loc, claramente este es mi sufijo local no ruteable en Internet, por ende no tengo ningún dominio configurado en Azure AD que coincida con este nombre, y tampoco lo vamos a hacer, para ello he agregado un sufijo UPN adicional que sí coincide con mi nombre de dominio público cesarherrada.com

Ahora bien, la primera pantalla que puse de AD Connect es la que aparece cuando nos vamos con la configuración Express, pero si elegimos la opción personalizada tendremos la opción de elegir un atributo diferente al UPN, como por ejemplo la dirección de correo electrónico.

Si deseamos usar un atributo alternativo, tenemos que tener en cuenta ciertas restricciones especialmente si vamos a usar Office 365. Por lo cual recomiendo leer el siguiente articulo: Configuring Alternate Login ID

Bien, esto es todo por ahora, y como siempre espero les sea de utilidad.

Etiquetas:

Active Directory,

AD Connect,

Azure AD,

Office 365

Agregar contactos a un grupo de Active Directory con PowerShell

jueves, 16 de junio de 2016

Si depronto te has visto en la necesidad de poblar un grupo con objetos de tipo contacto por ejemplo para crear una lista de distribución y deseas usar el cmdlet Add-ADGroupMember te puedes encontrar con el siguiente mensaje de error:

En la imagen anterior utilice lo siguiente para intentar agregar un contacto a un grupo de distribución.

Add-ADGroupMember "Test Group" -Members "CN=testContact,OU=Contacts,OU=Usuarios,DC=lab,DC=loc"Con lo anterior deseo: Agregar el contacto testContact al grupo Test Group

El cmdlet en este caso no sirve, dado que solo trabaja con principales de seguridad, es decir, objetos que contengan identificador de seguridad (SID), y los objetos tipo contacto no lo tienen.

Por lo cual debemos recurrir a VBScript utilizando ADSI

$contact = [adsi]"LDAP://CN=Test Group,OU=Group,OU=Usuarios,DC=lab,DC=loc"

$contact.Member.Add("CN=testContact,OU=Contacts,OU=Usuarios,DC=lab,DC=loc")

$contact.psbase.CommitChanges()

Para lo anterior abrimos Windows PowerShell ISE y pegamos las líneas de código anteriores, después de ejecutar tenemos el siguiente resultado:

Después de esto efectivamente tenemos ya el contacto e nuestro grupo de distribución.

Esto es todo, y como siempre espero les sea de utilidad.

Enterprise Mobility Suite (EMS) - Parte 2

lunes, 30 de mayo de 2016

Bien continuamos con la segunda parta de esta serie. A continuación el enlace a otras partes de esta serie:

Enterprise Mobility Suite (EMS) - Parte 1

En esta nueva entrega vamos a revisar el primer componente de EMS (Azure Active Directory Premium)

Es importante saber que una suscripción a Microsoft Azure no incorpora la edición Premium de Active Directory sino la gratuita, con una suscripción a EMS si contamos con la edición más avanzada que es la Premium. Al tratarse de la edición más completa incluye características muy interesantes, nombremos algunas de ellas: Reportes avanzados, Grupos de autoservicio, Grupos dinámicos, Cambio de contraseña de autoservicio con replicación on-premise y muchas otras que se pueden revisar en detalle en este enlace.

Azure AD es parte clave para EMS ya que mediante este se gestiona todo el tema de identidades, los administradores pueden crear y modificar usuarios, otorgarles permisos para acceso a las aplicaciones, también es posible sincronizar las identidades que tengamos en nuestro sitio local (Windows Server AD) hacía Azure AD con lo cual se ofrece una experiencia de SSO. Más adelante revisaremos cómo se realiza la sincronización de identidades, o puede revisar los vídeos a continuación para ver una demostración.

Si desea conocer más sobre Azure AD lo invito a ver mi vídeo: Introducción a Azure AD

También para comprender más sobre el tema de identidades los invito a ver el vídeo: Modelos de Identidad

Si cuenta con una suscripción a Office 365, todos los usuarios que allí se creen están siendo almacenados en un directorio de Azure AD.Ahora veamos como asignar una licencia de EMS que Azure AD a un usuario en particular. La siguiente demostración asume que ya cuenta con una suscripción a EMS.

Ingresamos al portal de administración de Azure https://manage.windowsazure.com

De las extensiones de la parte izquierda seleccionamos Active Directory

Luego seleccionamos el directorio sobre el cual hemos configurado EMS, esto en caso de tener más de un directorio.

En el menú de la parte posterior, seleccionamos Licencias

Allí podemos observar que contamos con un plan de EMS y adicionalmente tenemos varias columnas donde veremos la cantidad de licencias activadas y las asignadas.

Al ubicarnos sobre el plan de licencia, en la parte inferior podemos apreciar la opción para asignar y quitar licencias

Una vez hacemos clic en Asignar, nos muestra la lista de usuarios seleccionamos el usuario al cual deseamos asignar la licencia y listo.

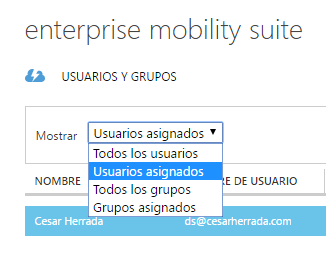

También podemos hacerlo ingresando al plan, en la parte posterior vemos la opción Usuarios y Grupos de manera predeterminada se mostrarán los usuarios que tienen licencias asignadas.

El cuadro desplegable Mostrar: nos ofrece la posibilidad de ver todos los usuarios independiente de si tienen o no licencias asignadas, y también permite mostrar grupos en el caso que deseemos asignar licencias a un grupo determinado de usuarios,

En este caso vamos a seleccionar Todos los usuarios y del resultado que nos arroje asignaremos una licencia a cualquier usuario.

En la imagen a continuación notemos que el único usuario con licencia asignada es el primero de la lista, ya que si nos fijamos en la columna Método vemos la palabra Directo esto significa que asignamos la licencia directamente sobre el usuario sin utilizar ningún grupo, de lo contrario mostraría el nombre del grupo desde el cual el usuario heredó la licencia.

Algo que no alcancé a mostrar en la imagen anterior, pero que voy a mostrar en la siguiente, es la columna Estado de la asignación donde nos muestra en este caso Habilitado en caso contrario mostrará error por ejemplo si no hay licencias suficientes.

Para asignar una licencia, basta con ubicarse sobre el usuario que requiera la licencia, y en la parte inferior del portal encontramos la opción Asignar del mismo modo, si lo que necesitamos es quitar la licencia se activará la opción Quitar sobre un usuario que ya posea licencia.

Veremos la respectiva notificación.

Y listo, esto es todo lo que debemos hacer para un usuario tenga su licencia de EMS, con la cual no solamente podrá hacer uso de Azure AD Premium y las características que mencionamos, sino que además podrá hacer uso del resto de servicios que conforma EMS y que hemos visto en la parte 1 de esta serie.

Bien, esto es todo por hoy,nos vemos en la próxima entrega para revisar el segundo componente de EMS, Microsoft Intune.

Activación basada en Active Directory

miércoles, 25 de mayo de 2016

A partir de Windows Server 2012 tenemos la posibilidad de realizar activación de las máquinas del dominio a través de Active Directory, lo cual significa que una vez unamos los equipos al dominio, al iniciar sesión la máquina se activará de manera automática sin ningún tipo de intervención, los objetos de activación son almacenados en AD, los equipos permanecerán activados mientras sean miembros del dominio, para poder hacer uso de este rol de servidor, es necesario que se cumplan los siguientes requisitos:

- Nivel funcional del bosque debe ser Windows Server 2012 o posterior

- Solo funciona con máquinas Windows 8, Windows 8.1, Windows Server 2012 y Windows Server 2012 R2

Es importante aclarar que si en el entorno existen máquinas con versiones de sistema operativo diferentes a la soportada por Active Directory Based-Activation (ADBA) se debe seguir utilizando un servidor KMS para la activación de las mismas.

Ahora veamos el paso a paso de la instalación.

En Server Manager abrimos instalar roles y características y seleccionamos Volume Activation Services y hacemos clic en Next

Agregamos todas las características sugeridas

En la pantalla Volume Activation Services hacemos clic en Next

y luego clic en Install

Al finalizar la instalación podemos abrir de manera inmediata el asistente haciendo clic en Volume Activation Tools

A continuación seleccionamos Active Directory-Based Activation y hacemos clic en Next

Ahora ingresamos la clave KMS para la activación y opcional-mente el nombre para mostrar que llevará el objeto de activación en Active Directory, luego hacemos clic en Next

Seleccionamos el método de activación de la clave KMS, para este ejemplo lo haré en línea y hacemos clic en Commit

Atención en la siguiente pantalla, pregunta que se deseamos eliminar objetos de activación debemos hacer clic en Next, en caso contrario hacer clic en Close, como en este caso estamos es creando el objeto debemos hacer clic en Close

Y listo, esto es todo...

Ahora cualquier equipo con la versión soportada del sistema operativo una vez se una al dominio será activado de manera automática, si el equipo ya se encuentra en el dominio y simplemente deseamos activar, basta con ejecutar slmgr.vbs /ato desde una consola de comandos.

Un saludo, y como siempre espero sea de utilidad.

Error 2912 al actualizar VM en Virtual Machine Manager

A continuación voy a comentar sobre una experiencia que he tenido con Virtual Machine Manager, sobre una máquina virtual llamada DC01 (un controlador de dominio) no era posible modificar ninguna de sus propiedades, al intentar actualizar el estado se arrojaba el error 2912 que relaciono en las imágenes a continuación y básicamente indicaba lo siguiente:

An internal error has ocurred trying to contact the SERVER_NAME server: NO_PARAM:NO_PARAM.

En la web encontré varias cosas por hacer pero ninguna me resultó, después de varias pruebas, decidí abrir la consola Hyper-v Manager y revisar los detalles de la máquina desde dicha consola, Y me encontré con la siguiente sorpresa, al hacer clic en el botón Inspect de la máquina virtual me encontré con el siguiente mensaje de error:

Como se puede apreciar en la imagen anterior, tenemos un problema de acceso denegado al disco duro de la máquina virtual, por lo cual tiene sentido el final de la cadena URL que indica el error 2912: Msvm_StorageJob?

Al revisar los permisos sobre la carpeta de archivos de la máquina virtual, en efecto y por una razón que desconozco no eran los mismos que el resto de las máquinas, es especial noté la ausencia del grupo Virtual Machines en la ACL, A continuación una muestra de los permisos en el resto de máquinas.

La decisión que tomé fue crear la máquina desde cero y adjuntarle el disco duro existente, después de hacer estos cambios, efectivamente desde Virtual Machine Manager el estado de la máquina cambió.

Esto es todo, espero esta información pueda ser de utilidad para alguien que se le presente este mismo escenario. Un saludo.

Acceso denegado al intentar deshabilitar SID Filtering

viernes, 20 de mayo de 2016

Si está ha creado una relación de confianza entre dos bosques de Active Directory y recibe el siguiente mensaje de error al intentar quitar el filtrado de SID:

Access is denied. The command failed to complete successfully

Debe hacer lo siguiente para solucionarlo:

En el servidor de destino, en este caso el que se indica en el parámetro /domain editar la directiva Default Domain Controllers Policy y expandir la siguiente ruta:

Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Después de hacer el cambio, ejecutamos gpupdate /force en el controlador de dominio, y al volver al bosque de origen e intentar quitar el filtrado de SID vemos que funcionará sin problema.

Y esto es todo. Como siempre espero que esta información resulte de utilidad para alguien.

Error de contraseña en migración de passwords con ADMT

miércoles, 18 de mayo de 2016

Si se encuentra utilizando ADMT para migrar usuarios y sus contraseñas, probablemente haya instalado la herramienta PES (Password Export Server) y al escribir la contraseña de la llave de cifrado recibe el siguiente mensaje de error:

The supplied password does not match this encryption key's password. ADMT´s Password Migration Filter DLL will not install without a valid encryption key.

Para solucionar este error, simplemente debemos abrir una consola de comandos (cmd.exe) elevada ***administrador*** y ejecutar el instalador de PES utilizando la herramienta msiexec como se muestra a continuación:

msiexec -i "instalador.msi"

Donde instalador es el nombre que tenga tu paquete de instalación, en mi caso fue de la siguiente forma:

Se abrirá el asistente y cuando lleguemos a la parte de la contraseña, la escribimos:

Y después de hacer clic en el botón OK veremos que ya no aparece el mensaje de error, en su lugar el asistente continuará.

Como siempre, espero sea de utilidad esta información!

Enterprise Mobility Suite (EMS) - Parte 1

lunes, 25 de abril de 2016

En este artículo haré una breve introducción a Enterprise Mobility Suite (EMS), donde revisaremos de qué se trata y cómo se usa, en esta primera entrega vamos hablar de lo que es, y en las siguientes veremos con mayor detalle cada uno de sus componentes y configuración.

Antes que nada debemos saber que al tratarse de una "suite" estamos refiriéndonos a varios productos, y en efecto los productos que conforman EMS son los siguientes:

- Azure AD Premium

- Microsoft Intune

- Azure Rights Management

- Microsoft Advanced Threat Analytics

Ahora, para qué nos sirve esta suite?

Debido a la nueva visión de Microsoft "mobile first, cloud first" y con todo el auge de la nube y los dispositivos móviles, el mundo de TI es diferente, y esta suite juega un papel importante en este nuevo mundo, donde las conexiones a Internet son veloces, todos los dispositivos se encuentran conectados a Internet, se trabaja desde cualquier lugar y desde cualquier dispositivo, ya no necesitas estar sentado en tu oficina esperando por una reunión, puedes estar en ella donde quiera que te encuentres, lo cual hace a los usuarios más productivos, las compañías cada vez entienden más el concepto de "home office" y el ahorro en costos que esto conlleva, aparecen nuevas cosas como BYOD (Bring Your Own Device), es un hecho que ya las empresas no pueden seguir luchando contra la proliferación de dispositivos móviles, y en su lugar ahora la pregunta es cómo integrar estos equipos a la infraestructura de TI, cómo controlar la información que éstos contienen y el uso adecuado de la misma, cómo asegurarlos y protegerlos frente amenazas y cómo habilitamos a los usuarios para la movilidad empresarial.

Visto lo anterior, empecemos a mirar más en detalle qué es EMS y como ayuda a las organizaciones a preparase para un mundo centrado en la nube y en los dispositivos.

Lo primero que debemos saber acerca de EMS es que se trata de un conjunto de servicios basado en la nube y se cobra por cada usuario de forma mensual.

Los servicios que conforman EMS bien pueden ser adquiridos por separado si no necesitamos hacer uso de toda la suite, sin embargo, resulta mucho más económico adquirir toda la suite, veamos las diferencias extraídas del sitio oficial de Microsoft EMS

Como se puede apreciar en las imágenes anteriores, tenemos un ahorro del 50%, lo cual la hace la oferta más atractiva y completa del mercado.

Bien, ya qué conocemos un poco más qué es, para qué nos puede servir y su valor, ahora revisemos de manera general cada uno de sus componentes.

Azure Active Directory Premium

Es la versión de Azure AD más completa que se ofrece para todo el tema de administración de identidad y acceso en la nube, puede ser integrado con una instalación de Windows Server Active Directory local (on-premise) lo cual permite la sincronización de usuarios o atributos locales hacia la nube, provee administración centralizada de servicios de nube Microsoft tales como Office 365, CRM Online, Intune y cientos de aplicaciones SaaS de terceros. Esta edición de Azure AD que se incluye con EMS incorpora características ausentes en las ediciones Free y Basic, tales como: Reportes de seguridad avanzados, Password reset con writeback, con lo cual si un usuario cambia su contraseña en Azure, el cambio es enviado al directorio local, AAD Connect Health para monitorear el estado de salud de AAD Connect, en resumen, le edición de Azure AD incluida con EMS es lamás avanzada y completa.

Microsoft Intune

Es un servicio para la administración de dispositivos móviles (MDM), permite también la administración de las aplicaciones móviles (MAM), además se integra de manera sencilla con System Center Configuration Manager para hacer administración local desde una sola consola, el servicio permite administrar dispositivos Windows Phone, iOS y Android, y podemos implementar directivas de acceso a los recursos en estos dispositivos, así como también hacer borrado remoto de la información en caso de robo, bloquear dispositivos, cifrar la información, eliminación de apps administradas, los usuarios pueden instalar fácilmente sus apps desde el portal de autoservicio y más características que veremos cuando estemos hablando específicamente de este servicio.

Azure Rights Management

Se trata del servicio de protección de información de la organización que seguramente ya conocías en Windows Server: Active Directory Rights Management Services (AD RMS), pero ahora ha sido llevado a la nube como un servicio, lo cual nos evita la compleja instalación on-premise, este servicio permite proteger documentos de Office 365 y correos electrónicos contra eliminación, reenvío, impresión y más, no solo en dispositivos Microsoft, también protege información en Android y iOS. Ya tendremos un artículo donde técnicamente revisaremos su funcionamiento.

Advanced Threats Analytics

Un servicio avanzado de detección de amenazas antes de que se presenten, utiliza avanzados algoritmos de Machine Learning para detectar patrones y advertir sobre actividades sospechosas y avanzadas.

Bueno, dejaré hasta aquí esta breve introducción a Enterprise Mobility Suite, nos vemos en las siguientes entregas, y espero que los aspectos generales hayan sido comprendidos. Hasta la próxima!

Suscribirse a:

Entradas (Atom)

.jpg)